인시큐어뱅크 앱 취약점 - 취약한 HTTP 통신 및 파라미터 조작 취약점

취약점 소개

HTTP는 평문 데이터로 통신하므로 중간자 공격을 통해 중요 데이터가 노출될 수 있다.

파라미터에 입력 값 검증이 이루어지지 않으면 공격자는 파라미터 정보를 수정해 악용할 경우, 가격 변조, 개인 신상 유출, 신용카드 도용 등과 같은 피해가 발생할 수 있다.

취약점 진단

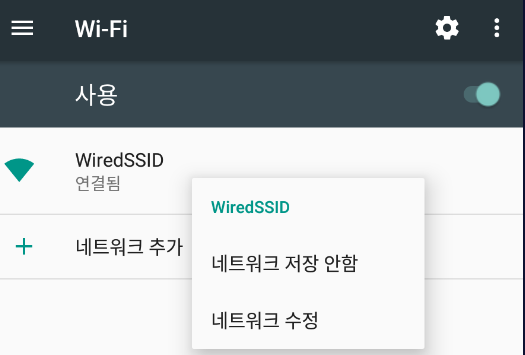

Burp Suite 도구를 사용하기 위해 먼저 Nox 에뮬레이터에 프록시 설정을 해야한다.

설정 → WiFi 에서 WiredSSID를 길게 클릭하면 아래와 같이 WiredSSID 네트워크 수정 창이 뜨게 된다.

고급 옵션의 수동 탭에 들어가서 자신의 IP를 프록시 호스트 이름에 설정하고 버프스위트 기본 프록시 포트 번호는 8080이므로 8080으로 설정하고 확인 버튼을 누른다.

버프 스위트에서도 기본 127.0.0.1로 프록시 IP가 잡혀있는데 자신의 IP로 바꿔준후 로그인 버튼을 누르면 패킷이 잘 잡힌다.

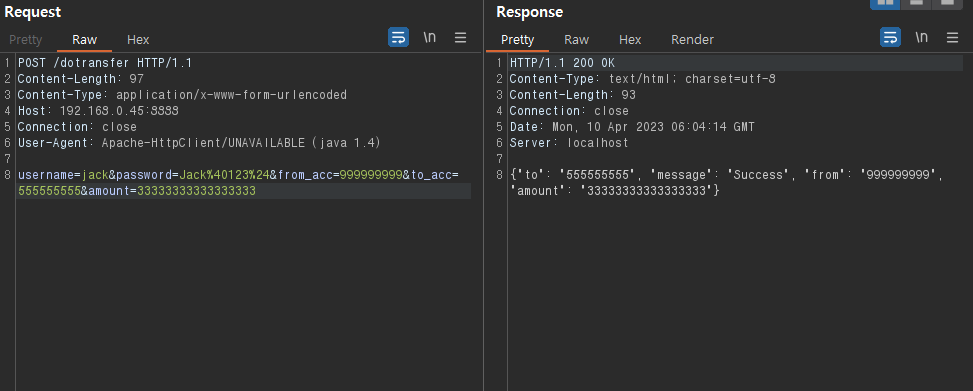

Repeater 탭으로 보내보면 다음과 같이 계정 정보가 평문으로 노출되는 것을 볼 수 있다.

DoTransfer 탭에서도 파라미터 조작이 가능한지 테스트해보기 위해 DoTransfer탭으로 들어온 후 다시 BurpSuite 도구에서 인터셉트를 on 해준 후 Transfer 버튼을 눌러준다.

amount값을 파라미터 조작으로 변경해도 잘 성공하는 것을 볼 수 있다.

대응 방안

HTTP 프로토콜을 사용해 데이터 송수신 시 중요정보가 평문으로 노출되는 취약점이 존재하므로 암호화 통신(HTTPS)을 적용해야한다.

'Android > InsecureBankv2' 카테고리의 다른 글

| 인시큐어뱅크 앱 취약점 - 개발자 백도어 취약점 (0) | 2023.07.03 |

|---|---|

| 인시큐어뱅크 앱 취약점 - 사용자 계정 목록화 취약점 (0) | 2023.07.03 |

| 인시큐어뱅크 앱 취약점 - 취약한 SD카드 스토리지 (0) | 2023.07.03 |

| 인시큐어뱅크 앱 취약점 - 안드로이드 키보드 캐쉬 취약점 (0) | 2023.07.03 |

| 인시큐어뱅크 앱 취약점 - 런타임 조작 (0) | 2023.07.03 |